Czy wiedzieliście, że….

Czy wiedzieliście, że w 2021 roku blisko 90% wszystkich urządzeń podłączonych do sieci w miejscach pracy, będą stanowiły urządzenia IoT/OT?

Służba zdrowia nie pozostaje mocno w tyle. Z badań przeprowadzonych przez Forrester Consulting wynika, iż w przypadku 64% placówek służby zdrowia, aparatura medyczna stanowiła ponad połowę wszystkich urządzeń podłączonych do sieci. Należy przy tym zaznaczyć, że wynik wspomnianego badania nie uwzględniał innych urządzeń IoT, takich jak kamery CCTV, Access Point-y i inne.

Możliwość podłączenia sprzętu medycznego do sieci bardzo korzystnie wpływa na podniesienie jakości oraz tempa świadczonych usług. Niestety wraz z oczywistymi zaletami, pojawiają się także zagrożenia dla bezpieczeństwa zarówno placówek jak i ich pacjentów.

Odpowiedzialne są za to trzy podstawowe wyzwania, z jakimi zmagają się działy bezpieczeństwa:

- Brak zabezpieczeń

Na urządzeniach IoT/OT nie ma możliwości zainstalowania agenta, który tradycyjnym systemom bezpieczeństwa pozwoliłby na kontrolę czy choćby monitorowanie takich urządzeń. Poza tym, sprzęt IoT/OT a już szczególnie urządzenia medyczne, nie powinny być poddawane skanowaniu sieciowemu, gdyż może ono zakłócić ich pracę a w skrajnych przypadkach doprowadzić do zatrzymania ich działania.

- Nowe protokoły sieciowe

Urządzenia medyczne / IoT często komunikują się za pośrednictwem protokołów bezprzewodowych, jak WiFi, Bluetooth, Zigbee, czy też innych będących często poza zasięgiem tradycyjnych rozwiązań wykorzystywanych do zarządzania bezpieczeństwem sieci.

- Podatne systemy operacyjne

Wiele urządzeń medycznych, jak np. aparat do badań metodą rezonansu magnetycznego, pracuje pod kontrolą starych systemów operacyjnych, takich jak Windows 2000, Windows XP czy Windows 7. Niejednokrotnie urządzenia te działają jak czarne skrzynki, stając się całkowicie niedostępnymi dla zwyczajnych systemów bezpieczeństwa czy też systemów odpowiedzialnych za instalowanie łatek (patchowanie).

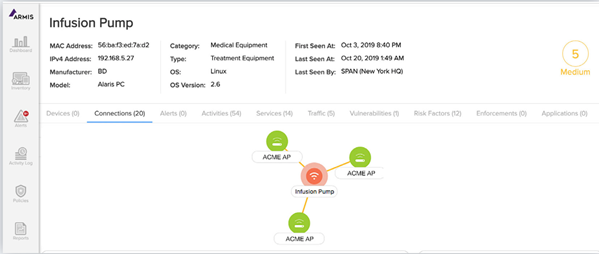

Szczególnie mocno problem ten daje znać o sobie w przypadku urządzeń takich jak pompy infuzyjne, które zazwyczaj pracują w oparciu o wbudowane systemy czasu rzeczywistego takie jak VxWorks lub OSE. W ich przypadku poprawki zawarte są w oprogramowaniu układowym, którego instalację wykonuje się ręcznie.

Sytuację pogarsza fakt, iż w ostatnich latach instytucje odpowiedzialne za opiekę zdrowotną, stały się ulubionym celem hackerów.

Jak pokazują wyniki badań Forrester Consulting zleconych przez Armis, aż 63% takich organizacji w ciągu ostatnich 2 lat doświadczyło przynajmniej 1-go incydentu bezpieczeństwa z udziałem niezarządzanych urządzeń IoT.

Skąd takie zainteresowanie służbą zdrowia ze strony hackerów?

Otóż za jej „popularność” w znacznej mierze odpowiada dokumentacja medyczna, która zawiera informacje ułatwiające kradzież tożsamości.

Jak się okazuje, cena jednego rekordu danych, pochodzącego z opieki zdrowotnej jest na czarnym rynku blisko 50 razy wyższa, od ceny skradzionego numeru karty kredytowej.

Na tym jednak nie koniec, gdyż hackerzy coraz częściej za cel swoich ataków obierają urządzenia odpowiedzialne za opiekę nad chorymi. Z reguły celem takich ataków jest chęć wymuszenia okupu za pomocą ransomware’u, modyfikacja konfiguracji sprzętu medycznego (np. rozruszników serca), bądź też manipulacja przy wynikach badań.

Tego typu działania, szczególnie nie wykryte na czas, prowadzą do pogorszenia stanu zdrowia pacjenta, a w skrajnych przypadkach nawet do jego zgonu.

Czy to zatem oznacza, że nic nie można poradzić?

Otóż można, na rynku jest dostępne rozwiązanie o nazwie Armis, które w świeży sposób podchodzi do ochrony urządzeń IoT/OT pracujących w sieci.

Armis jest bezagentowym, w pełni pasywnym systemem do monitorowania ruchu sieciowego.

Co zyskujemy dzięki Armisowi?

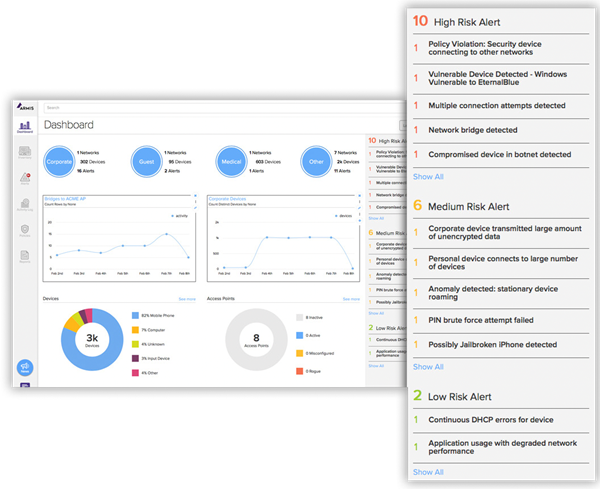

Po pierwsze, przeprowadza pełną inwentaryzację oraz profilowanie podłączonych do sieci urządzeń, dostarczając nam informacji o producencie, typie urządzenia, wersji systemu operacyjnego, wykrytych podatnościach, czy też zestawionych przez te urządzenia połączeniach. System określa także ryzyka dla każdego z urządzeń.

Po drugie, podobnie do bezagentowych systemów EDR, Armis stale monitoruje stan i zachowanie wszystkich urządzeń w sieci. Jeśli zachowanie urządzenia będzie odbiegało od znanego profilu, Armis wyśle alert lub uruchomi stosowną akcję, np. przeniesie urządzenie do kwarantanny.

Jak Armis działa?

Na to pytanie z radością udzielimy odpowiedzi osobiście podczas spotkania 😉

R.

Jeśli interesuję cię monitorowanie ruchu sieciowego, napisz do nas: